Les précautions à prendre pour passer inaperçu sur Internet

Tout le monde peut être la cible d’un espionnage informatique. Les personnes victimes de piratage informatique sont de plus en plus nombreuses au cours des années. De ce fait, il est important de passer inaperçu sur la toile tout en prenant un maximum de précautions pour éviter les cybers attaques. D’autant plus que des organismes tels que la NSA observe les moindres actions des internautes. Le piratage des comptes mails, la surveillance des conversations en ligne et le vol de fichier sont de plus en plus fréquents. Il s’agit d’actes criminels pouvant être évités en prenant quelques mesures : usage d’un VPN, des « profils du navigateur », suppression des anciens comptes réseaux sociaux…

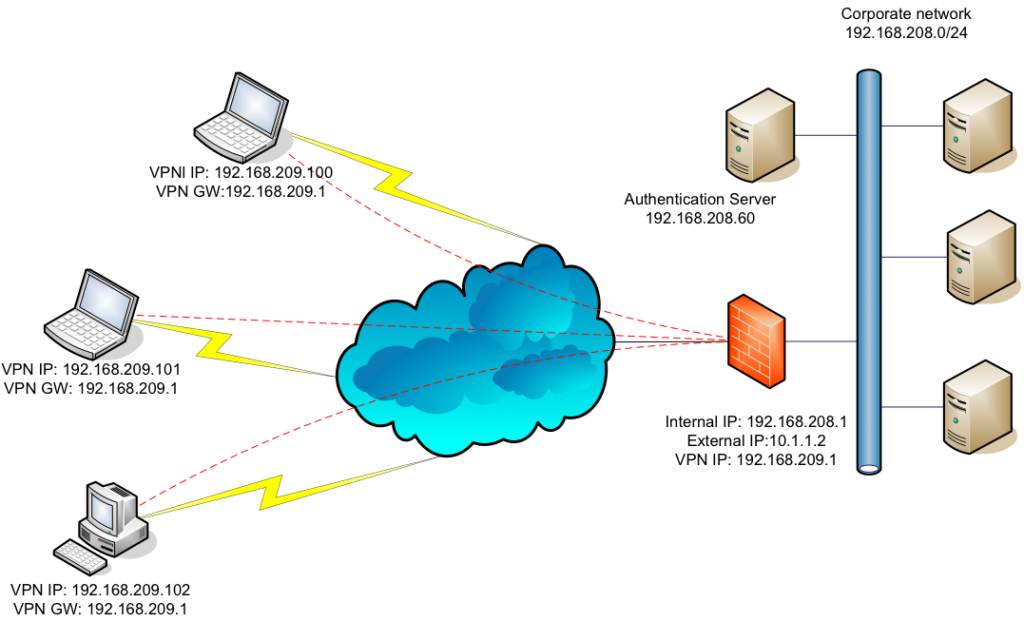

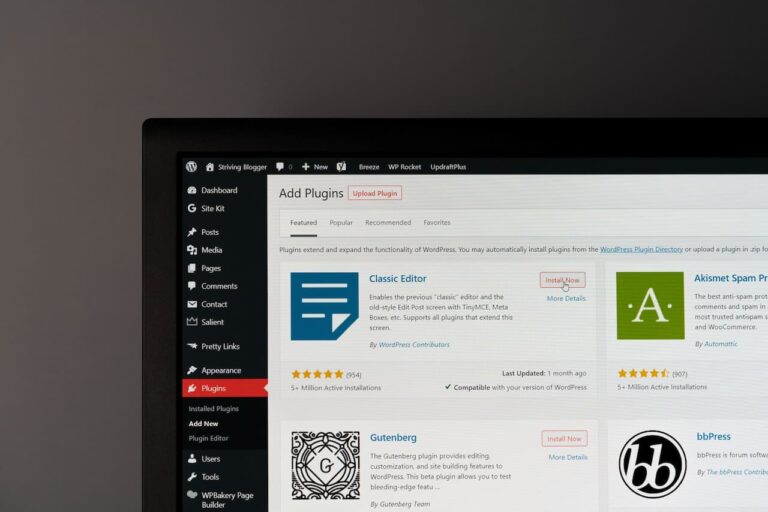

L’utilisation d’un meilleur VPN

L’usage d’un meilleur vpn est nécessaire pour rendre impossible le pistage. Il permet de laisser moins de traces sur Internet et même de passer inaperçu sur le web. Ce logiciel est vendu sur internet et existe en version gratuite. Tout le monde peut s’en servir pour préserver l’anonymat. Il dissimule la véritable adresse IP de l’utilisateur et la change par une autre adresse.

Il existe aussi d’autres services permettant de rendre une navigation furtive sur Internet, tels que Tails et Tor. Ils peuvent être lancés à travers la mémoire USB. Il vaut mieux les utiliser en se connectant sur un PC public, à la bibliothèque ou dans un cybercafé. Ces navigateurs ne laissent pas de traces et réduisent la visibilité sur Internet.

Les bons réflexes

Outre l’usage d’un meilleur VPN, quelques bonnes habitudes ne coûtant rien aident à se protéger de l’espionnage. Les internautes disposent de compte sur différents réseaux sociaux (Facebook, Twitter, Instagram ou encore LinkedIn) et des e-mails personnels. Pour que les informations ne remontent pas jusqu’à la véritable identité du user, il vaut mieux adopter des « profils du navigateur ». Le navigateur Chrome dispose par exemple de cette fonction. Il permet de gérer plusieurs sessions : « Public » ou « secret ». Pour être à l’abri des cybers attaques, il est fondamental de choisir différents mots de passe pour différents comptes.

Supprimer ou demander la suppression des données laissées à l’abandon

Beaucoup de personnes possèdent des comptes qu’elles n’utilisent plus. Il est dans ce cas nécessaire de les fermer définitivement. Le droit à l’oubli ou l’effacement des données peut être revendiqué dans ce cas d’espèce. En fait, les anciens comptes, blog, ou pages web font souvent du tort à la réputation en ligne d’une personne, mais également à celle d’une entreprise. Quelques personnes pourraient les utiliser et s’en servir si ces informations sont laissées à l’abandon pour nuire à l’internaute ou à la société où elles travaillent. De bonnes raisons de faire un peu de ménage dans son cyber espace.

Contrôler le chiffrage des applis dans toutes communications

La majorité des données circulant sur Internet ne sont pas protégées et n’importe qui pourrait les récupérer facilement et les utiliser à sa guise. Pour éviter cela, il convient de recourir au cryptage. Il faut apprendre à chiffrer les informations pour que seules les personnes habilitées puissent les lire. En vue de disposer d’une protection contre les lecteurs malveillants, il convient de garantir la confidentialité de chaque application utilisée tous les jours. Certains d’entre eux utilisent vraiment le chiffrage pour une protection supplémentaire.

Le réseau virtuel privé permet de rester anonyme sur Internet. Par ailleurs, il est essentiel de partir d’un comparatif vpn afin de bien choisir le fournisseur. Le logiciel le plus performant et accordant un test ou délai de remboursement est à préférer. Cette solution s’accompagne des autres options de sécurité, et il est alors possible de naviguer sereinement sur la toile.